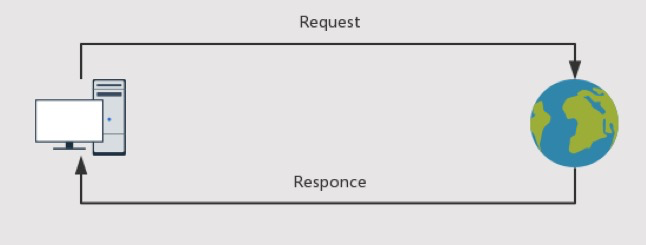

传统的网络是一个C\S架构,相当于直连接网络

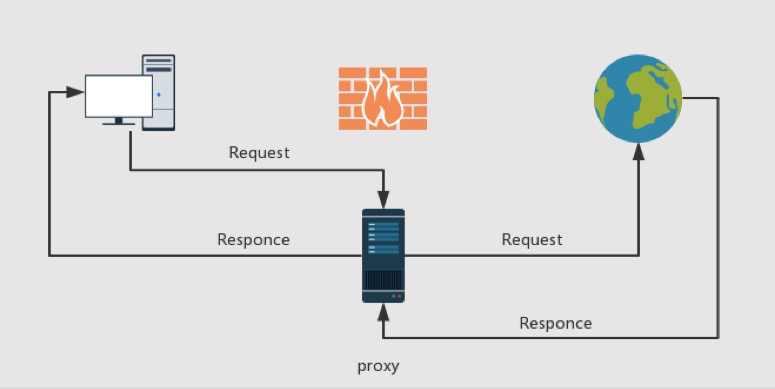

有一天,网络服务提供商为了限制使用者访问某些互联网服务,于是设置了一堵墙,只有符合规则的网络传输才允许通过。目前全球最大,最厉害的是GFW,但是也做不到完全限制墙外访问,于是有人就找了台墙外主机,作为代理,所有墙内请求都需经过该主机经转发后访问具体目标,这样就可以在墙外轻松享受服务。

Socks协议至此衍生出来。

Socks是会话层的协议,位于表示层与传输层之间。目前有两个版本的协议。

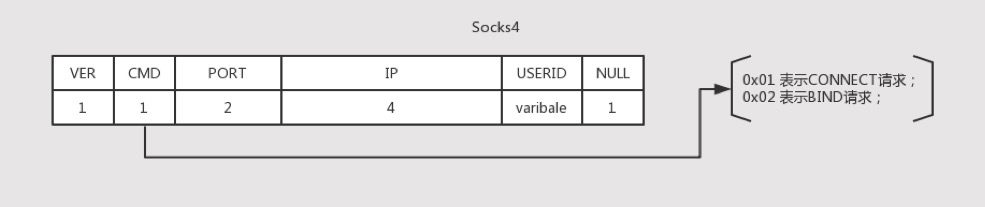

Socks4(a)

主要有以下几个RFC标准:

http://ftp.icm.edu.pl/packages/socks/socks4/SOCKS4.protocol

http://www.rfc-editor.org/rfc/rfc1928.txt

http://www.smartftp.com/Products/SmartFTP/RFC/socks4a.protocol

流程

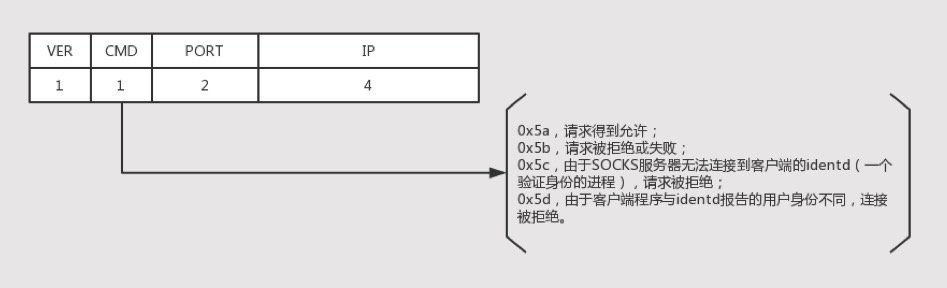

发送请求报文,报文结构如下所示,由五段组成,数字代表占用字节数

VER版本号:固定是 0x04CMD说明此次需要执行什么操作PORT告诉代理我需要访问的墙外资源的端口IP告诉代理需要访问的墙外资源的IPUSERID一个标识ID,用于代理验证合法性的请求,可选项NULL结束符占用一个字节

- 服务端接收到请求,响应报文如下,其中

PORT和IP可填充0,在某些客户端中不能去掉这两项参数,长度需要为8字节。响应之后服务端与IP:PORT建立连接,并直接绑定到客户端到服务端的连接中,后续服务端将不参与其中。

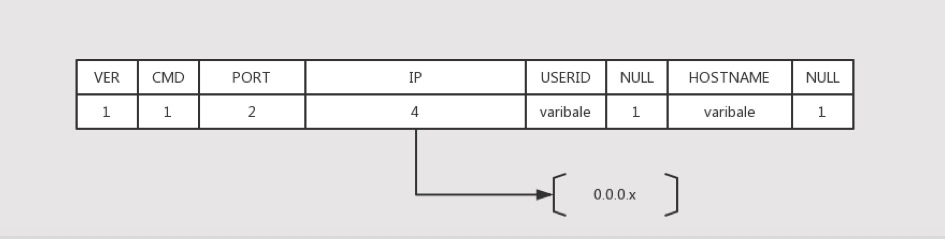

Socks4a的请求报文就不过多解释了,增加了域名解析的传参,是对Socks4的补充,如下所示:

Socks5

主要有以下几个RFC标准:

https://tools.ietf.org/html/rfc1929

流程

socks5的请求报文只有三个参数

VER是版本号,固定0x05NMETHODS是表示METHODS的长度METHODS验证方法,因为NMETHODS最大值只能是255所以参数最大字节数是255

服务端返回响应报文就很简单了

VER是版本号固定 0x05METHOD服务端选择一个自己也支持的认证方案返回

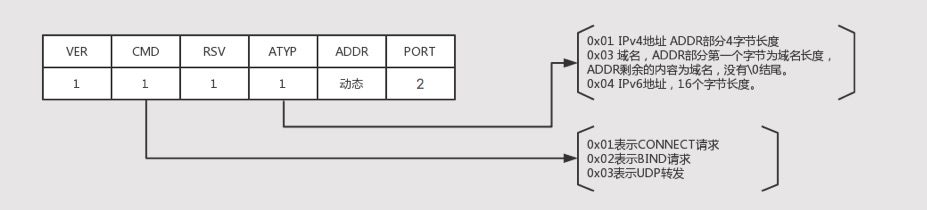

校验通过,客服端继续发起第二次请求报文

VER版本号,固定0x05CMD需要服务端做出的操作指令RSV是保留位,值是0x00ATYP是目标地址类型ADDR就是目标地址PORT两个字节代表端口号

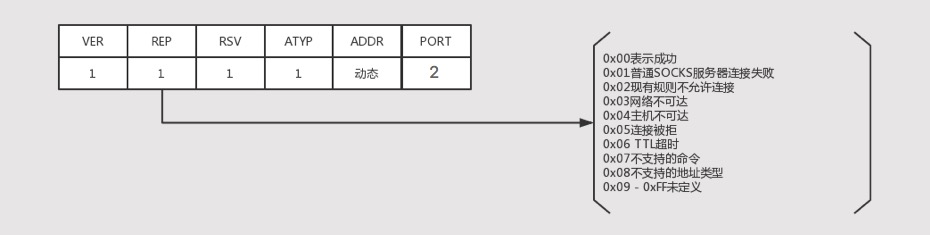

- 服务端接收到请求,返回响应报文,同时绑定连接

REP响应状态码RSV保留位,值是0x00ATYP是目标地址类型ADDR就是目标地址的值了,如果是IPv4,那么就是4 bytes,如果是IPv6那么就是16 bytes,如果是域名,那么第一个字节代表 接下来有多少个字节是表示目标地址PORT两个字节代表端口号

Socks5 支持UDP转发,应用场景更加广阔。

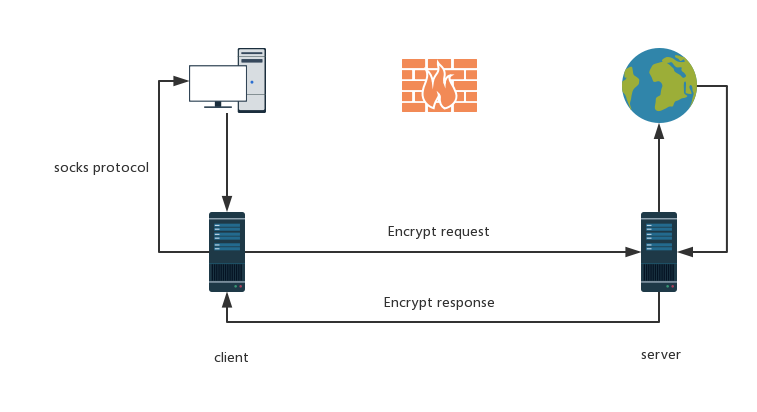

不过,现在的Socks4\5代理协议已经不再建议在广域网使用了,GFW的强大超乎你的现象,SS和Socks已没有什么用武之地了。为了免疫GFW的特征提取,新的协议将会是新的加密性质进行传输,同时也更加符合现代网络的组织结构,socks只是本地一个转换配角。Vmess才是目前受到广泛使用协议。

[附] Go语言的一个简单socks4/5实现 https://github.com/diiyw/mep